Topologie Sieci

Topologie sieciowe

Topologia określa kształt i konfigurację sieci. Innymi słowy, topologia sieci jest geometrycznym rozplanowaniem (zazwyczaj na planie kwadratu, koła lub trójkąta) połączonych ze sobą komputerów. Topologie sieci LAN mogą być opisane na płaszczynie fizycznej lub logicznej. Projektujšc sieć komputerowš określenie określa kształt i wyjciowym. sieci. Innymi słowy, topologia oznacza strukturę, czyli przebieg połšczeń pomiędzy zasobami sieci tzn. różnymi urządzeniami sieciowymi. Topologia jest jednym z tych parametrów sieci, które decydują o jej niezawodnoci. Wybór odpowiedniej topologii uzależniony jest od technologii która będzie wykorzystana do realizacji sieci. Każda z technologii przewiduje użycie określonych technologii. Topologia fizyczna określa geometrycznš organizację sieci lokalnych oraz ustala standardy komunikacji. Jej zadaniem jest również zapewnienie bezbłędne zapewnienie transmisji danych. Topologia logiczna pokazuje wszelkie możliwe połączenia pomiędzy parami mogących się komunikować punktów końcowych sieci. Za jej pomocą opisywać można, które punkty końcowe mogą się komunikować z innymi, a także pokazać które z takich par mają wzajemne bezpośrednie połączenia. Topologia logiczna opisuje ponadto reguły komunikacji, z których powinna korzystać każda stacja robocza przy komunikowaniu się w sieci. Obie powyższe topologie są ze sobą ściśle powiązane.

Rodzaj topologii fizycznej wynika z rodzaju zastosowania technologii sieci LAN. W wyniku zastosowania koncentratorów powstały sieci o topologii pierścieni gwiadzistych. Podobnie wprowadzenie przełączania w sieciach LAN zmieniło sposób klasyfikowania topologii. Lokalne sieci przełączane niezależnie od rodzaju ramki i metody dostępu, są topologicznie podobne. Piercień jednostki dostępu do stacji wieloterminalowej, który do niedawna używany był do przyłączania - na poziomie elektroniki - wszelkich urządzeń do sieci Token Ring, nie pełni już tej funkcji. Zamiast niego każde z przyłączanych urządzeń ma własny minipierścień, do którego przyłączone są tylko dwa urządzenia: ono samo oraz port przełączania. Obecnie do najbardziej popularnych topologii sieciowych LAN należą: gwiazda oraz magistrala. Topologie logiczne definiowane są przez organizację IEEE (Institute of Electrical and Eletronic Engineers). Najczęściej stosowane są niżej zamieszczone topologie logiczne.

*

IEEE 802.3 10Mb Ethernet,

*

IEEE 802.3u 100Mb Ethernet,

*

IEEE 802.3x Full Duplex Ethernet,

*

IEEE 802.3z 1Gb Ethernet,

*

IEEE 802.5 Token Ring,

*

IEEE 802.11 Wireless LANs (sieci bezprzewodowe),

*

IEEE 802.12 100VG-AnyLAN,

*

IEEE 802.14 Cable Modem (modem kablowy)

Podział Topologii

Sieci posiadajšce współdzielone medium Sieci posiadajšce współdzielone medium

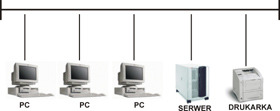

Sieci tego typu cechuje najmniej złożona struktura połączeń oraz fakt, że medium transmisyjne jest dzielone pomiędzy wszystkimi komunikującymi się w sieci urządzeniami. Tylko jedno urządzenie ma tu możliwość korzystania z sieci w danym przedziale czasu. Dodatkowo każde z urzšdzeń posiadać musi program komunikacyjny, sterownik oraz receiver (tu: obwód obsługujący przesyłanie adresów i danych). Istotnymi zagadnieniami tego rodzaju sieci są: strategia rozwišzywania konfliktów dostępu do sieci oraz zdolnoć do rozgłaszania. Wszystkie urządzenia przyłšczone do medium mogš monitorować stan sieci i odbierać informacje przesyłane poprzez to medium. Ograniczeniem w tego typu sieciach jest szerokość pasma transmisji pojedynczego medium. Jest ono ograniczone w celu zapobieżenia zablokowaniu i zdolne jest do obsługi ograniczonej liczby urządzeń. Wyróżnia się dwie klasy sieci ze współdzielonym medium: magistrale oraz sieci lokalne. Jak sama nazwa wskazuje magistrala jest topologią LAN opartą o szynę jako współdzielone medium transmisji. W sieciach tego typu zastosowany jest rywalizacyjny mechanizm dostępu do nonika. Oznacza to, że wszystkie urządzenia włączone do sieci współzawodniczą w celu uzyskania wyłącznego dostępu do szyny. Ponieważ magistrala ma naturę rozgłoszeniową, każde z urządzeń może obserwować jaj stan, tzn.: bezczynnoć, zajętoć względnie kolizję. Kolizja oznacza sytuację kiedy dwa lub więcej urządzeń nadaje w tym samym czasie i z tej przyczyny ich dane ulegają zniszczeniu. Z chwilą wykrycia kolizji rywalizujšce urządzenia przerywają transmisję po to by ponowić jš po określonym czasie. Najbardziej znaną technologią sieci LAN, która oparta jest o magistralę z rywalizacyjnym mechanizmem dostępu jest Ethernet z protokołem CSMA/CD

Kolejną topologią sieci budowaną w oparciu o magistralę jest Token Bus. Jest to również topologia sieci lokalnej z gwarantowanym mechanizmem arbitrażu. Wadą sieci opartych o magistralę z rywalizacyjnym mechanizmem dostępu jest ich rozgłoszeniowa natura. Z tego powodu często dochodzi do kolizji co obniża sprawność całej sieci. Aby temu zapobiec zastosowano tzw. token (żeton) krążący między urządzeniami w sieci. Ten kto posiada token ma prawo dostepu do szyny. Przed zakończeniem transmisji urzšdzenia przekazuje token nastepnemu, które chce nadawać. Istotą tego mechanizmu jest przestrzeganie maksymalnego czasu przetrzymania tokenu. Dzięki temu zagwarantowana może być górna granica okresu oczekiwania przez urządzenie na token. Stąd nazwa gwarantowany mechanizm arbitrażu. Poza magistralą wymienić należy jeszcze Token Ring, który jest naturalnym rozszerzeniem sieci Token Bus. Polega na tym, że token przesyłany jest w sieci o strukturze pierścienia.

Złożone Topologie

Sieci niebezpośrednie

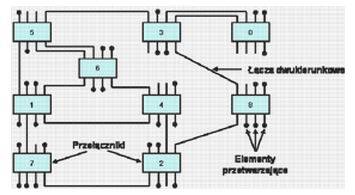

Sieci te zaliczane są do grupy sieci opartych o przełączanie i stanowią główną klasę sieci połączeniowych. Zamiast wprowadzenia bezpośrednich połączeń między niektórymi węzłami komunikacja między parą dowolnych dwóch węzłów realizowana jest dzięki zastosowaniu przełączników. Poza tym każdy z węzłów posiada interfejs sieciowy, który jest przyłączony do przełącznika.Sieć o topologii nieregularnej oparta o przełączanie Przełącznik dysponuje zestawem portów a każdy port składa się z wejcia i wyjcia. Łącząc w różny sposób przełączniki uzyskać można różne topologie sieciowe. Sieci niebezpośrednie modelowane są przy pomocy grafu G (N, C), gdzie N oznacza zestaw przełączników zaś C oznacza zestaw jedno względnie dwukierunkowych połączeń między tymi przełącznikami. Analizując taki graf bardzo ważną czynnościąjest włączenie do niego węzłów przetwarzających. Powyższy model użyty może być zarówno do sieci niebezpośrednich jak i bezpośrednich. Pomimo tego faktu między tymi sieciami istnieje kilka różnic. Każdy przełącznik w sieci niebezpo redniej może być połączony z jednym wieloma lub żadnym procesorem. Przesłanie informacji z jednego węzła do drugiego związane jest z koniecznocią przejcia przez łącze pomiędzy węzłem ródłowym i przełącznikiem z nim połączonym oraz przez łącze pomiędzy ostatnim przełącznikiem w cieżce i węzłem przeznaczenia. Innym podobieństwem występującym między sieciami bezporednimi i niebezporednimi są trzy czynniki charakteryzujące je. Są to:

*

topologia

*

routing

*

przełączanie

W sieciach niebezpośrednich które posiadają N węzłów modelowa topologia powinna łączyć te węzły przez pojedynczy przełącznik N x N. Taki przełącznik to przełącznica krzyżowa. Liczba fizycznych połączeń przełącznika jest tutaj ograniczona z powodu fizycznych ograniczeń: liczby dostępnych pinów oraz dostępne przestrzeni na okablowanie.

Metody dostępu do medium transmisyjnego w sieciach LAN

W każdej sieci istnieją mechanizmy regulujące dostęp do nośnika. Dostęp ten realizowany jest przez warstwę 2 referencyjnego modelu OSI czyli przez warstwę danych. Istniejš 4 sposoby regulowania dostępu do nośnika w sieciach lokalnych: rywalizacja, przesyłanie tokenu, priorytet żądań oraz przełączanie.

Dostęp do nośnika na zasadzie rywalizacji jest bardzo często stosowany w sieciach LAN które używają rywalizacji jako podstawy do przyznania prawa do transmisji. Urządzenia sieciowe rywalizują ze sobš o dostępne pasmo szerokości i tworzą tzw. domenę kolizji. Metoda ta przyjęta została w wielu wersjach sieci Ethernet. Najbardziej znanymi z nich są:

*

Ethernet II, znany też pod nazwš DIX Ethernet

*

IEEE 802.3 - 10 Mbps Ethernet (CSMA/CD [info])

*

IEEE 802.3 100 Mbps Fast Ethernet

*

IEEE 802.3z - 2 Gpbs Gigabit Fast Ethernet

Początek sieci Ethernet był taki, że został on stworzony jako prowizoryczny mechanizm mający za zadanie pomoc naukowcom w odkrywaniu nowych technologii. Pomysł przeszedł jednak oczekiwania i stał się jedną z najbardziej wartociowych i trwałych technologii. Pierwotnie Ethernet funkcjonował jako sieć lokalna utworzona przez naukowców w centrum badawczym firmy Xerox w Palo Alto i jako taki nie miał być nigdy technologią mającą za zadanie podbój rynków informatychnych. Jego działanie oparte było na odpowiedniej wielkoci ramkach i lepiej zdefiniowanych protokołach warstwysieci i transportu. Ethernet był siecią półdupleksową w której urządzenia połączone były grubym kablem koncentrycznym.. Prędkoć przesyłania sygnału sięgała 10 Mbps. Obecnie sieć tego typu nosi nazwę PARC Ethernet lub Ethernet 1. Poznawszy możliwoci Ethernetu jej twórcy docenili potencjał tej technologii. Pozyskali partnerów w celu wprowadzenia jej na rynek. Były nimi firmy Intel oraz DEC (Digital Equipment Corporation). Firmy te wspólnie ulepszyły pierwowzór Ethernetu, któremu nadano nazwę Ethernet II używaną wymiennie z DIX Ethernet. Niestety nie stał się on standardem otwartym ponieważ kontrolowany był przez jego głównych twórców.

.png

|

Link drugi

Link drugi Link trzeci

Link trzeci Link czwarty

Link czwarty Link piąty

Link piąty Link szósty

Link szósty